Frész Ferenc véleménye a Tisza adatbotrány kapcsán: Számomra nem egyértelmű, hogy az adathalmaz valóban feltörés eredménye lenne; sokkal inkább úgy érzem, hogy az adatok manipuláltak és tudatosan összeállítottak.

Egy alapos vizsgálathoz azonban hetek vagy hónapok kellenek, minden más propaganda - mondja az ország egyik legismertebb kibervédelmi szakembere, aki korábban a kormányzati rendszerek védelméért felelt. Azt javasolja, aki érintett, cseréljen jelszót.

A Tisza Világ alkalmazásából körülbelül 200 ezer felhasználó adatainak kiszivárgása most a legfőbb kampánytémává vált. Orbán Viktor miniszterelnök bejelentette, hogy az érintett adatokat átvizsgálták, és arra a következtetésre jutottak, hogy azok Ukrajnába kerülhettek, ami nemzetbiztonsági kockázatot jelent. Ennek következtében azonnali vizsgálatot indított. A kormánypárti médiában már arról cikkeznek, hogy akár a regisztrált felhasználók bankkártyaadatai is az ukránok birtokába kerülhettek. Magyar Péter, a Tisza Párt elnöke, hangsúlyozta, hogy nem adatszivárgás, hanem adatlopás történt. Állítása szerint a rendszereiket hónapok óta folyamatosan támadják, és ez az orosz hackelési módszerek mintájára történik. Szerinte a hatalomnak érdekében állhatott az applikáció feltörése, hogy ezzel megfélemlítsék a Tisza-szavazókat, illetve megakadályozzák az előválasztást, amit éppen ezen a platformon terveztek lebonyolítani. Magyar Péter azonban kiemelte, hogy ennek ellenére az előválasztás megtartásra kerül.

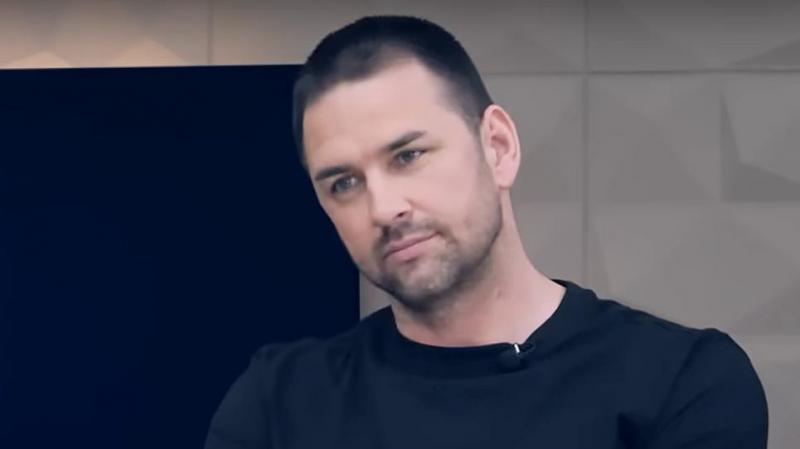

Miként lehet feltárni az igazságot a digitális világban? Ki állhat az adatszivárgás vagy az adatlopás mögött? Ezekről a kérdésekről beszélgettünk Frész Ferenc kiberbiztonsági szakértővel, aki 2015-ig a kormányzati szervek kiberbiztonságáért felelős Nemzeti Biztonsági Felügyelet kibervédelmi központját irányította.

Milyen következtetéseket vonhatunk le a Tisza Világ applikációval összefüggésben: adatszivárgásra vagy adatlopásra került sor?

-- Ha az adatbázis naplóállományait szakértők megvizsgálják, ezekből látszani kell, történt‑e nagy tömegű adatlekérés, voltak‑e jogosulatlan hozzáférési kísérletek, milyen mintázatok utalnak online támadásra. Ha nincs ilyen minta, akkor valószínű, hogy az adatok máshonnan származnak, például egy korábbi mentésből, egy elemzésre összeállított adathalmazból vagy egy betöltésre előkészített állományból.

Úgy vélem, hogy valószínűleg nem egy online hackből származó "dumpról" beszélünk, hanem inkább egy alapos elemzés vagy biztonsági mentés céljából tárolt adathalmozatról, amely akár USB-re vagy merevlemezre is ki lett mentve. Hangsúlyozom, hogy ez csak a saját feltételezésem.

-- Akkor itt nem klasszikus "hekkerekről" van szó, hanem lehetett belső ember?

Lehetséges, hogy egy insider információval állunk szemben. Azonban amíg nem rendelkezünk konkrét bizonyítékokkal, ez csupán egy feltételezés marad. A nyomozás mindig a hipotézisek köré épül, amelyeket az összegyűjtött adatok vagy megerősítenek, vagy megcáfolnak. Itt nincs szó jóslásról; a folyamat a módszeres kizárás és a bizonyítás köré szerveződik.

Hogyan történik ez a módszeres felfedezés folyamata?

Az adatkezelés teljes életciklusát alaposan feltérképezzük: kezdve az adatok keletkezésétől, át a tárolásuk és kezelésük helyszínein, egészen a megsemmisítés időpontjáig és módjáig. Például, ha egy irodai számítógép merevlemezén tárolt adatokat kell vizsgálnunk, nem az online alkalmazások feltörésére összpontosítunk elsőként, hanem az érintett gépre és arra, hogy ki, mikor és milyen módon férhetett hozzá ezekhez az információkhoz – akár jogosultként, akár jogosulatlanul. Fontos szerepet játszanak ebben a naplófájlok, amelyek segítenek feltárni a hozzáférések időpontját és körülményeit. Ezzel a megközelítéssel képesek vagyunk a normál működési folyamatokat elkülöníteni a rendellenes eseményektől, így biztosítva a részletes és pontos elemzést.

-- Az is jelenthet valamit, hogy nagyon kerek szám, pontosan 200 ezer adat?

Valóban, ez eléggé kérdéseket vethet fel. Többen érdeklődtek már, hogy vajon ez az összes adatot tartalmazza-e. Úgy vélem, hogy a teljes adatbázis valószínűleg nem csupán 200 000 rekordból állna.

Elképzelhető, hogy egy arra illetékes személy állította össze ezt az adatsort valamilyen elemzési célra, vagy esetleg az adatok előkészítése volt a szándéka. Az is lehetséges, hogy üzemeltető vagy fejlesztő keze munkáját dicséri, de akár az is megtörténhetett, hogy különböző forrásokból származó információkat "ragasztottak össze".

A kormány képviselői úgy vélik, hogy az adatok akár az ukránokhoz is eljuthattak, míg Magyar Péter azzal vádolja az oroszokat, hogy ők állnak az akció mögött. Ilyen rövid idő alatt és ennyi információ birtokában valóban felelősségteljes döntést hozni és kijelentéseket tenni?

A véleményem szerint ez nem így van. Az informatikai rendszerek folyamatosan célpontokká válnak a támadások és próbálkozások által. Jellemzően előre megjósolható, hogy mely geolokációkból érkezik nagy mennyiségű automatizált kérés. A napi működés során nyomon követhető a robothálózatok aktivitása, például Észak-Koreából, Kínából, Thaiföldről, az Egyesült Államokból, Oroszországból és más helyekről. Fontos megjegyezni, hogy ezek mögött általában nem emberek állnak, akik a magyar rendszereket célozzák, hanem automatizált programok, amelyek a rendszer gyengeségeit kutatják.

Tehát, ha egy IP-cím egy bizonyos helyhez kapcsolódik, az még nem jelenti azt, hogy a támadás ténylegesen onnan indult.

A digitális térben gyakran alkalmaznak különféle technikákat, mint például proxikat, VPN-eket, a Tor-hálózatot vagy akár feltört átjárókat, hogy a forgalom forrása másként tűnjön fel. Az ilyen módszerek miatt a támadók azonosítása és a felelősség megállapítása rendkívül bonyolult feladat, mivel a felkészült támadók elrejtik saját IP-címüket, vagy a "dark web"-en, láncolt proxykon keresztül operálnak. A kibertámadások forrásának nyomozásához elengedhetetlen a nemzetközi együttműködés: a megtámadott ország kiberbiztonsági hatósága kapcsolatba lép a következő ország illetékes szerveivel, akik a helyi eszközök tulajdonosához próbálnak eljutni, és így tovább. Ez a folyamat rendkívül időigényes és bonyolult, gyakran csak addig jutunk el, hogy egy köztes proxy marad a nyomozás végén.

Valószínűleg ennek az ára sem éppen alacsony, így csak akkor folytatják a folyamatot, ha valóban sürgős és fontos ok áll a háttérben.

Valójában igen. Amennyiben nincsenek előre meghatározott, két- és többoldalú együttműködési protokollok a kiberbiztonsági központok között, az adatcsere meglehetősen véletlenszerűvé válik. Ezen felül, egy jól felkészült támadó képes lehet eltüntetni a nyomait is.

Tehát, egy-két nappal a kiszivárgás vagy lopás nyilvánosságra kerülése után valószínűleg nehéz lesz megállapítani, hogy honnan származik az információ.

Az elején csupán feltételezések léteznek. Ezt a folyamatot a szakmában "gyors triázsnak" nevezik. A szakértők egyfajta konzílium keretében vizsgálják meg a nyomokat, és megállapítják, mely hipotézisek megérdemlik a további kutatást. Ezt követően az alapos elemzés vagy megerősíti, vagy megdönti ezeket a feltételezéseket.

Nyissunk egy zárójelet: az elhíresült eset kapcsán, amikor az orosz titkosszolgálatok beférkőztek a magyar külügy rendszereibe, vajon valóban minden kétséget kizáróan sikerült bizonyítani az események eredetét?

Igen, úgy vélem, hogy ez helytálló. Emlékeim szerint 2021‑ben készült egy hivatalos levél, amelyben az illetékes szakszolgálat vezetője tájékoztatta a Külgazdasági és Külügyminisztérium vezetését, konkrét forrásokat és eseményeket említve.

A részletek nem kerültek a figyelem középpontjába, de megbízható források szerint a támadások hátterében az FSZB és a GRU által irányított hackercsoportok álltak.

Nézzük meg alaposabban a Tisza Világ applikációt: ennek a projektnek olyan jelentősége van, hogy azonnali kormányzati vizsgálatot kellett elrendelni?

Úgy vélem, hogy minden ilyen jellegű ügyben hasonló megközelítést kellene alkalmazni. Hasonlóképpen kellett volna eljárni a KRÉTA-ügyek kapcsán is, és a VBÜ, azaz a Védelmi Beszerzési Ügynökség esetében is határozottabb lépéseket kellett volna tenni, amikor ott problémák merültek fel.

Emlékszik a banki csalások esetére? Ott is ukránokat neveztek meg felelősként a politikai kommunikációban. Ez viszont nem szakmai állítás, hanem propaganda.

-- Elvárható‑e, hogy ha kampánycélból ugrottak rá az ügyre, de nem az elvárt eredmény születik, akkor azt is nyilvánosságra is hozzák?

-- Nem hiszem, hogy teljesen transzparensen fogják kommunikálni. Abban bízom, hogy a hatóságok szakmai szempontból fogják lefolytatni a vizsgálatot, és ha elég információ áll rendelkezésre, meg is tudják állapítani a történteket. De a kommunikáció ritkán teljes körű.

-- Mennyi idő kell egy ilyen vizsgálathoz? Most nagyjából öt hónap van a választásokig.

-- Gyors elemzéssel hamar látszik, van‑e elég adat érdemi vizsgálathoz. Ha igen, 1-2 hét alatt eredményt hozhat az első kör. Ha nemzetközi együttműködés kell, például szolgáltatóknál, más országoknál további adatgyűjtés, akkor hónapokig is elhúzódhat.

A bűncselekmények nyomozásánál gyakran az elsődleges kérdés az, hogy "kinek áll érdekében?", ezért érdemes átgondolni, hogy egy választási kampány forgatagában kinek a hasznára válhat egy párt adatbázisának feltörése és annak nyilvánosságra hozatala. Kinek szolgálhat ez a cselekedet, és milyen célokat szolgálhat a háttérben?

-- Ez az egyik első kérdés a támadóprofil‑építésnél: kinek állhatott érdekében.

Emellett nézzük az infrastruktúrát, a bejutás módját, a használt eszközöket. Még ha ez önmagában nem is azonosítja az elkövetőt, leszűkíti a kört és jellemzi a támadás típusát.

A kormány állítása szerint ukrán nyomokra bukkantak. Mennyire megbízható ez az információ?

-- Ez inkább propaganda. A "ukrán nyomok" állítás gyakran arra épül, hogy vannak ukrán fejlesztők vagy ukrán IP‑címek a forgalomban.

Ebből önmagában semmilyen szándék nem következik.

-- Az viszont bizonyított, hogy oroszok beavatkoztak például a Brexitbe, a francia, holland, román választásokba. Ez alapján nem valószínűbb, hogy inkább orosz érdek állhat mögötte?

-- Az orosz félnek lehet motivációja, de nem csak nekik. Az információs hadviselésben, dezinformáció, zavarkeltés, szürkezónás beavatkozások, több szereplő is lehet érdekelt. Ez már geopolitikai elemzés kérdése. Kézenfekvő, hogy az ellenzék gyengítése bizonyos aktoroknak kedvez, de ez nem kizárólag orosz-ukrán kérdés.

Aggódom, hogy sosem derül fény az igazságra ebben a helyzetben, hiszen úgy tűnik, senkinek sem áll érdekében, hogy felfedje azt.

Lehetséges, hogy az ügy politikai keretek között marad. Ennek ellenére mindenki számára ajánlom, hogy...

Erről kellene beszélnie egy felelős vezetésnek is, nem egymásra mutogatni.

Úgy gondolom, hogy öt hónappal a választások előtt ez az esemény csupán egy könnyed nyári teadélután az angolkisasszonyok körében. Vajon milyen komolyabb kihívások várnak ránk a közeljövőben?

Természetesen, itt van egy egyedibb változata a szövegnek: — Természetesen, hogy lehet ilyesmit csinálni. Azonban ez nem újkeletű dolog: a választások idején gyakran előfordulnak hasonló esetek. Például a '98-as választások alatt is emlékezhetünk az MSZP levelezőszerveréhez való illegális hozzáférés ügyére, ami szintén egy hasonló próbálkozás volt.

Ezekkel a lépésekkel valóban komoly csorbát szenvedhet a közönség bizalma egyes politikai erők iránt.

Amikor a célzott támadások, mint például fiókfeltörések, közösségi profilok megszerzése vagy bankszámlás csalások tömegesen megjelennek az érintettek körében, és mindezt összekapcsolják a jelenlegi incidenssel, az komoly aggodalomra adhat okot. Nem szeretnék ötleteket osztogatni, de ha túlzottan felnagyítják a helyzetet, annak politikai következményei lehetnek. Ugyanakkor ez a jelenség gyakran inkább csak zavarkeltés, egyfajta vihar a biliben, mintsem valódi fenyegetés.

Állampolgárként mélységesen kiszolgáltatottnak érzem magam. Ha Romániában vagy Moldovában történik hasonló esemény, ott a hatóságok határozottan lépnek fel.

-- Valóban, voltak határozott lépések a régióban. Nálunk is vannak kiváló szakemberek a titkosszolgálatoknál és a rendvédelemben, napi szinten foglalkoznak ilyen ügyekkel. Amit most érez, a közbizalom megingását, gyakran az a támadás célja maga. Szakmailag van kapacitás és tudás, de a politikai akarat és a transzparens kommunikáció sokat számít. Ugyanis, a korábban említett példákkal szemben Magyarországon most fordított a helyzet: nem a kormányt kell megingatni, hanem az ellenzéket gyengíteni, de a vektorok ugyanabba az irányba mutatnak.